概要

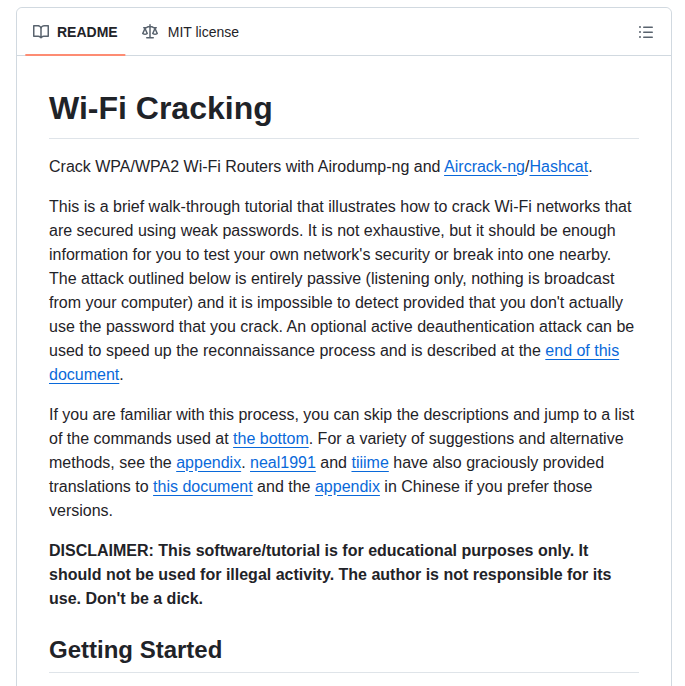

WiFi Cracking は、Airodump-ng と Aircrack-ng/Hashcat を用いた WPA/WPA2 ネットワークのセキュリティ検査方法を解説するチュートリアル。周囲のWiFiネットワークのスキャンからパスワード破解までのプロセスを段階的に説明し、セキュリティ監査やペネトレーションテストの学習リソースとして機能する。

チュートリアルの概要

- WiFi スキャンと検出:Airodump-ng を用いて周囲のWiFiネットワークを検出し、SSID・MACアドレス・チャネル情報を取得する

- ハンドシェイク取得:WPA/WPA2ハンドシェイクをキャプチャして破解用データとして保存する手順を説明

- パスワード破解:Aircrack-ng または Hashcat を用いて、キャプチャしたハンドシェイクに対してパスワード候補を検証する方法を解説

- 能動的な攻撃方法:オプションで認証解除(deauthentication attack)を用いた高速化手法を記載

技術スタック

- 主要ツール:

- Airodump-ng(WiFiスニッフィング)

- Aircrack-ng(WPA/WPA2暗号破解)

- Hashcat(GPU活用した破解)

- 対応OS:Linux(Debian系推奨。Kali Linux を想定)、macOS(appendix に記載)

- 必須環境:モニターモード対応のワイヤレスカード

利用の準備

このチュートリアルを実行するには、以下の環境構築が必要。

- コマンドラインの基本的な操作知識

- Debian系 Linux ディストリビューション(Kali Linux 推奨)の運用

- Aircrack-ng のインストール(

sudo apt-get install aircrack-ng) - モニターモード対応のワイヤレスカード

攻撃方法の特性

このチュートリアルで説明される攻撃は完全受動的であり、コンピュータから信号送信を行わないため、検出困難。ただし取得したパスワードを実際に使用しなければ、検知されない仕組み。必要に応じて認証解除攻撃を組み合わせることで、ハンドシェイク取得を加速できる。

こんな用途に適する

- セキュリティ研究者・ペネトレーションテスター:WiFi セキュリティ検査のプロセスを段階的に学習し、実践的な手法を習得する

- ネットワーク管理者:自社ネットワークの脆弱性診断を実施し、ネットワークセキュリティを評価する

- システム管理者:Linux コマンドライン環境での Aircrack-ng ツール群の活用方法を学ぶ

- セキュリティ学習者:WPA/WPA2 破解の実装プロセスを理解し、暗号化プロトコルのセキュリティについて深く学習する

注意事項

このチュートリアルの内容は、自身が管理するネットワークか、明確な許可を得たネットワークに対してのみ適用すべき。権限のないWiFiネットワークへの無断アクセス試行は、多くの国で違法行為に該当する。教育目的での利用を想定し、違法行為に使用してはならない。

参考リソース

公式 GitHub リポジトリに詳細な説明、複数の代替手法を記載した appendix、中国語による翻訳版が提供されている。セキュリティトレーニング環境やラボ環境での検証推奨。