この記事ではMCPに特化して解説します。MCP(Model Context Protocol)全般は MCPサーバーの作り方2026完全ガイド をご覧ください。

概要

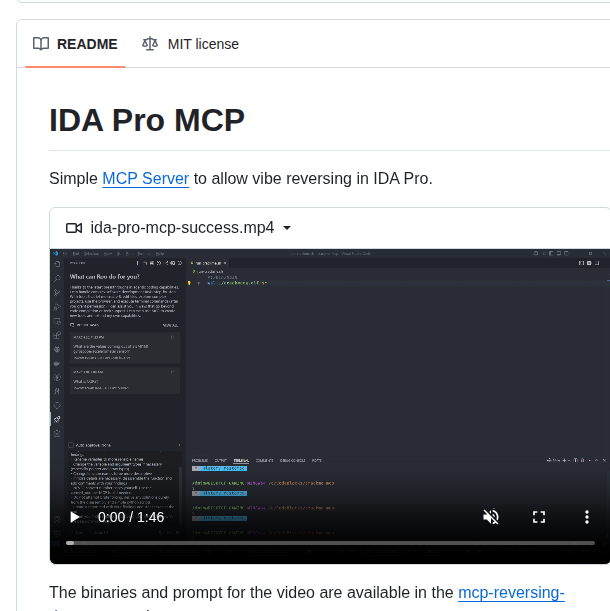

IDA Pro MCPは、逆アセンブルの標準的作業をClaudeなどのAIアシスタントで自動化するMCP(Model Context Protocol)サーバーです。IDA Proの強力なバイナリ解析機能をLLMから直接操作でき、セキュリティ研究者やマルウェア分析者の生産性を大幅に向上させます。バイナリの構造解析、関数の識別、逆コンパイル結果の解釈といった定型的で時間のかかる作業をAIが担当することで、人間のアナリストは高度な推論や脆弱性発見に集中できるようになります。

本ツールはセキュリティ研究・教育・ペネトレーションテストを目的として設計されており、正当な権限のある環境での利用が前提です。GTFOBins のような権限昇格ツール集と同様、リバースエンジニアリングの知識を持つ専門家が防御側の視点でバイナリを分析することに本来の用途があります。

主な機能

-

IDA Pro連携インターフェース:IDA Proのスクリプティング機能を通じて、MCPプロトコルでLLMとの双方向通信を実現し、逆アセンブル結果の取得や解析制御をシームレスに行えます。

-

バイナリメタデータの自動抽出:関数エントリーポイント、引数、戻り値型、使用されているライブラリなどをAIが自動で識別・整理し、構造化されたデータとして提供します。

-

コードセマンティック分析:逆コンパイルされたコードをLLMで解析し、セキュリティ脆弱性(バッファオーバーフロー、メモリリークなど)の候補を検出・報告できます。

-

インタラクティブな質問応答:特定の関数やバイナリセクションについて自然言語で質問すると、AIが逆アセンブル結果を参照しながら回答を生成します。

-

マルウェア動作の推論:怪しい関数呼び出しやシステムAPI使用パターンからマルウェアの意図を推測し、検体の危険性レベルを段階的に評価します。

-

スクリプト自動生成:検出した脆弱性を検証するためのPython・IDC言語スクリプトをAIが自動生成でき、再度IDA Pro上で実行・検証できます。

技術スタック

- 対応バイナリ形式:ELF、PE(Windowsバイナリ)、Mach-O、COFF

- IDA Pro版: 7.0以上(MCPサーバーはPythonで実装)

- LLMプロバイダー: Anthropic Claude(メイン対応)、その他MCPクライアント互換モデル

- スクリプティング:IDA Pro Python API、IDC言語

- 通信プロトコル:Model Context Protocol(MCP)標準仕様

- 依存ライブラリ:Python 3.8+、idalib(IDA Pro標準ライブラリ)

IDA Pro MCPの処理フロー

(自然言語で指示)"] --> B["Claude AI

(MCPクライアント)"] B --> C["MCP Protocol

(JSON-RPC通信)"] C --> D["ida_mcp_server.py

(MCPサーバー)"] D --> E["IDA Pro Python API

(idalib)"] E --> F["IDA Pro

(逆アセンブラエンジン)"] F --> G["バイナリ解析結果

(関数・シンボル・逆コンパイル)"] G --> D D --> C C --> B B --> H["解析レポート

(自然言語・コードスニペット)"] H --> A

MCPプロトコルはJSON-RPCベースの標準化された通信仕様であり、ClaudeとIDA Proのような外部ツールを疎結合で接続します。Cyproxio MCP for Security のようなセキュリティ特化MCPサーバーと組み合わせることで、より包括的な脅威分析パイプラインを構築することも可能です。

導入方法

MCPサーバーとしてセットアップする手順は以下の通りです。

1. リポジトリのクローン

git clone https://github.com/mrexodia/ida-pro-mcp.git

cd ida-pro-mcp

2. 依存関係のインストール

pip install -r requirements.txt

3. IDA Proのインストール確認

IDA Pro 7.0以上がインストールされていることを確認し、IDA ProのPythonスクリプティング環境へのパスを設定します。

4. MCPサーバーの起動

python ida_mcp_server.py

5. Claudeクライアント設定

Claude Desktop(またはMCP対応クライアント)の設定ファイルにサーバーエンドポイントを追記し、Claude経由でIDA Pro分析機能にアクセス可能な状態にします。

{

"mcpServers": {

"ida-pro-mcp": {

"command": "python",

"args": ["/path/to/ida-pro-mcp/ida_mcp_server.py"]

}

}

}

具体的な設定方法はリポジトリのREADMEに記載されています。

MCPサーバーのセットアップで詰まりやすいポイント

IDA Pro MCPをClaudeに接続する際は、IDA ProのPython環境とシステムのPython環境が別物である点に注意が必要です。IDA Proは内蔵のPythonインタープリタを使用しているため、pip install でインストールしたパッケージがそのまま使えないケースがあります。

解決策として以下を確認してください:

- IDA Proのインストールディレクトリ内の

python実行ファイルを使って依存パッケージをインストールする idapythonのバージョンがIDA Proのバージョンと対応しているか確認する- MCPサーバーは

localhostで起動し、ファイアウォールが通信をブロックしていないか確認する

また、Claude Code の自律実行モードと組み合わせることで、アナリストの指示なしにバイナリ解析を自動実行するパイプラインも構築可能です。

競合比較

| 項目 | IDA Pro MCP | Ghidra API統合 | Binary Ninja MCP |

|---|---|---|---|

| IDEの統合度 | IDA Pro専用(最も密結合) | 独立設計(拡張性重視) | Binary Ninja向けだが軽量 |

| LLM対応 | Claude推奨 | 汎用APIサポート | 複数モデル対応 |

| 解析精度 | IDA Proの強力なヒューリスティック継承 | 学術志向・カスタマイズ性高 | 実務バランス型 |

| セットアップ難度 | 中程度(IDA Pro依存) | 低い(独立) | 低い |

| セキュリティ脆弱性検出 | AIによる推論ベース | ルールベース | ハイブリッド |

| ライセンス費用 | IDA Pro本体が有料 | 無料(OSS) | 商用ライセンスあり |

IDA Pro MCPの最大の差別化点は、IDA Proの業界標準としての地位を活かしながらAIの推論能力を組み合わせた点にあります。マルウェア分析やセキュリティ監査の現場でIDA Proは既に主流ツールであり、その資産をそのままLLMの力で拡張できるのは極めて実用的です。Ghidraは無料でオープンソースですが、業界的な解析精度ではIDA Proが優位。Binary Ninjaはモダン設計ですが、シェアではIDA Proに遠く及びません。MCPプロトコルの標準化により、将来的に他のリバースエンジニアリングツールへの拡張も容易になるでしょう。

こんな人におすすめ

-

セキュリティ研究者・ペネトレーションテスター:大量のバイナリを分析する際、AIがメタデータ抽出や初期スクリーニングを自動化することで、脆弱性発見に費やす人間の時間を劇的に短縮できます。

-

マルウェア分析チーム:未知の検体の動作意図をAIが自然言語で推論してくれるため、報告書作成や優先度判定の効率が向上します。

-

バグバウンティハンター:難読化されたバイナリでもIDA Proとのセットでセマンティック分析が可能になり、隠れた脆弱性の発見確率が高まります。

-

リバースエンジニアリング教育に携わる者:学生がIDA Proの操作方法だけでなく、AIとの対話を通じてバイナリ解析の思考プロセスを学べる新しい教材として機能します。

-

デジタルフォレンジック専門家:不正なプログラムやルートキットの詳細解析をAIがアシストすることで、法的証拠としての分析報告書を迅速に作成できます。